I slutet av juli 2020 drabbades navigatortillverkaren Garmin av en cyberattack som i stort sett stängde företagets tjänster och tillverkning i ett par dagar.

Attacken resulterade bland annat i att webbplatsen Garmin.com fick stängas. Tjänsten Garmin Connect där man kan spara träningsdata från aktivitetsarmband stängdes också. Det betyder att användare av Garmins träningsapparater inte kunde analysera sitt hälsodata. Garmin Aviations webbplats flyGarmin, Garmin Pilot och mobilapp, som används av piloter och sjöfarare kunde inte längre användas. Det gick inte längre att lämna väderrapporter och skapa färdplaner för sin flygning. Att lämna färdplan är ett krav för att man över huvud taget ska få flyga någonstans i ett flygplan. Därför blev många privatplan stående på marken under några dagar.

Garmins kundtjänstcentraler kunde inte längre ringas upp, ta emot epost eller chatta. Fabrikerna i Taiwan påverkades, servrar och databaser attackerades och produktionslinjerna fick stänga ”för underhåll” i två dagar.

Garmin började med att försöka slingra sig och prata om att det handlade om vanligt underhåll av tjänsterna, men medgav senare att det hela handlade om en cyberattack som krypterade data på några system, men säger inte mer än så. Som brukligt vid dylika skamliga händelser vill företaget inte berätta om hur angreppet gick till, varför man har så dåligt skydd mot IT-brott och vilka resurser som förstörts eller gjorts obrukbara. Det är väl inte bra för affärerna.

Enligt uppgifter till webbplatsen Techcrunch handlar det om en ransomwareattack och det ska eventuellt röra sig om skadeprogrammet WastedLocker som upptäcktes i maj och har kunnat spåras till en hackargrupp som kallas Evil Corp och har sin hemvist i Ryssland. Men det går inte att veta säkert.

Man kan titta närmare på några ransomware-attacker under året 2020 och vad de kostat företagen.

ISS. Det danska städföretaget ISS drabbades av en gisslanattack och fick stänga sina nätverk. Detta gjorde att alla anställda blev av med kontakten med datorsystem och epost. Kostnad för återställning: 75-112 miljoner dollar.

Cognizant. IT-tjänstföretaget Cognizant infekterades med gisslanprogrammet Maze och påverkan flöt även ut till kunderna. Cognizant är ett jättestort outsourcingbolag med omkring 300.000 anställda, som förlorade kontakten med företagets servrar etc. Kostnad för återställning: 50-70 miljoner dollar.

Redcar And Cleveland kommun. Den engelska kommunen Redcar and Cleveland cyberattackerades i februari och de anställda förlorade kontakten med kommunens system under tre veckor. Medborgarna hade svårt att komma i kontakt med kommunen. Kostnad för återställning: 13-22 miljoner dollar.

Travelex. Valutaväxlingsföretaget Travelex attackerades under nyåret vilket resulterade i att man fick stänga sitt interna nätverk, sin webbplats och mobilapp i flera veckor. Lösensumma betalad för att få igång verksamheten: 2,3 miljoner dollar.

Så där håller det på.

Det är bara att inse sanningen: väldigt få i ansvarig ställning tycker att IT-säkerhet är särskilt viktigt och att utbilda medarbetarna till att stå emot phishing- och liknande attacker anses inte kostnadseffektivt. Myndigheter, samhällsviktiga företag, sjukvård och infrastruktur drabbas hela tiden av attacker och antalet ökar för varje år. Säkerhetskopiorna lyser med sin frånvaro och lösensummorna som brottslingarna kräver, ökar år från år.

WastedLocker-attacker kan anpassas för att rikta in sig på specifika organisationer och lösensummorna är höga, från $50.000 (cirka 440.000 kr) till över 10 miljoner dollar (cirka 90 miljoner kronor) i Bitcoin. Det fungerar ju bra för cyberbrottslingarna, så varför spara på krutet?

Det är bara att inse sanningen: väldigt få i ansvarig ställning tycker att IT-säkerhet är särskilt viktigt och att utbilda medarbetarna till att stå emot phishing- och liknande attacker anses inte kostnadseffektivt.

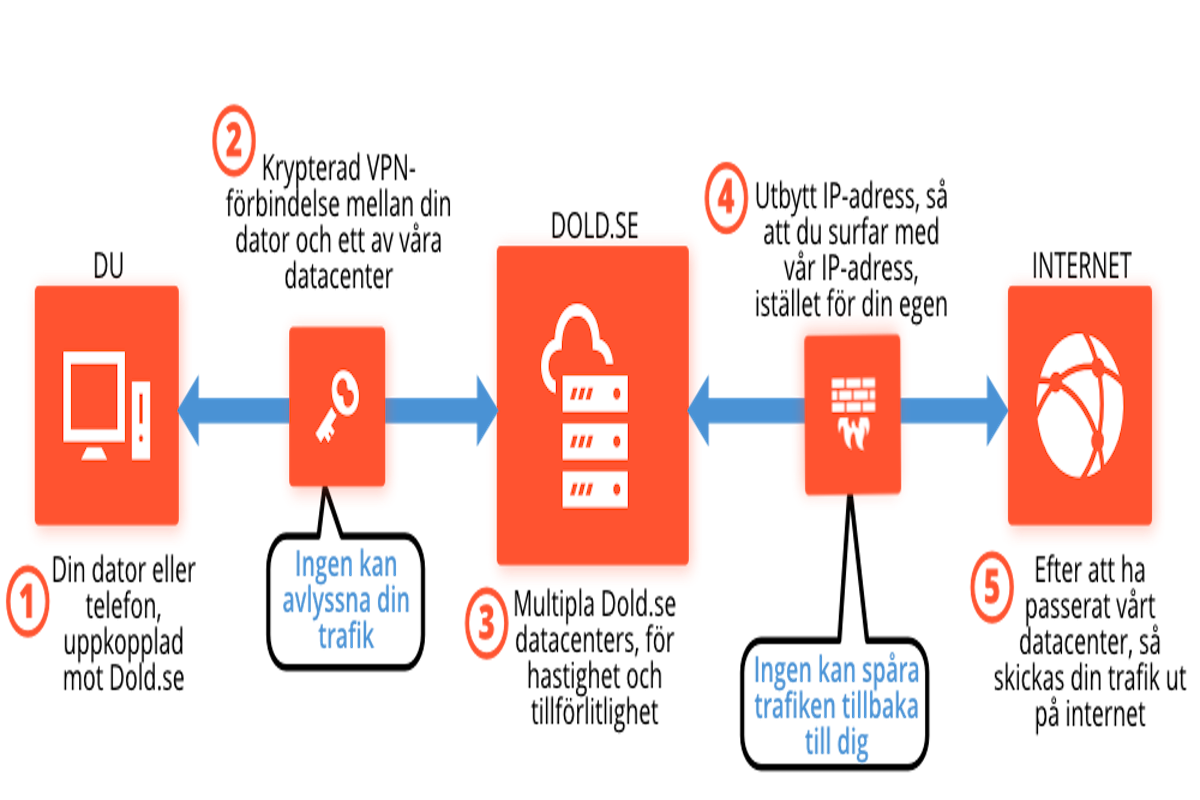

Av Jörgen Städje, Dold.se

MORE ARTICLES TO READ

Privatliv

Integritet – håller det på att bli tjatigt?

Det är problemet med integriteten: att den är aningen abstrakt och svår att få grepp om...

Internetsäkerhet

De fem bästa tipsen för företagets IT-säkerhet

IT-säkerhet angår alla på företaget, från kontorsfolket och upp till företagsledningen....

Hack och incidenter

Lär dig känna igen falska e-brev

Tror du att alla brev du får i din inkorg kommer från dina vänner eller affärskontakter...

Internetsäkerhet

SR: (S) vill täppa till Ipred-luckor

Skärmbild av nyheten nedan Läs hela nyheten här: http://sverigesradio.se/sida/Artikel.a...

Bulletin

SR P3: Fler sajter erbjuder anonym surfning

Sveriges Radio bevakar lanserginen av Dold.se Sveriges Radio bevakar lanserginen av Dol...

Bulletin

Dagens Industri: Surfa anonymt - ny tjänst i FP-skandalens spår

Dagens Industri bevakar lanseringen av Dold.se Dagens Industri bevakar lanseringen av D...